快连VPN应对IPv6网络环境的高级配置:防止DNS与WebRTC泄漏实操指南 #

随着全球互联网基础设施的快速升级,IPv6(互联网协议第6版)正逐步成为新的网络标准。相较于广泛使用的IPv4,IPv6提供了近乎无限的地址空间,是互联网发展的必然方向。然而,对于VPN用户,尤其是注重隐私安全的快连VPN用户而言,IPv6的普及也带来了新的挑战:IPv6、DNS与WebRTC泄漏。这些泄漏可能在用户不知情的情况下,暴露其真实IP地址和地理位置,使得VPN的匿名性保护形同虚设。

许多用户误以为连接了VPN就万事大吉,殊不知在复杂的IPv6网络环境中,传统的IPv4-only VPN配置可能存在保护盲区。本文将深入剖析在IPv6环境下使用快连VPN可能面临的安全风险,并提供一套从VPN客户端设置到操作系统、浏览器的全方位高级配置实操指南。通过本指南,您将能够彻底封堵潜在泄漏点,确保在下一代网络环境中,您的网络隐私依然坚如磐石。

一、 理解风险:为何IPv6环境需要特别配置? #

在深入配置之前,我们必须理解在IPv6环境中,隐私面临的具体威胁。这并非快连VPN的缺陷,而是所有VPN服务在混合网络(IPv4/IPv6双栈)环境下都需要应对的普遍问题。

1.1 IPv6泄漏的原理与危害 #

当您的网络服务提供商(ISP)和本地网络支持IPv6时,您的设备通常会同时获得一个IPv4地址和一个IPv6地址(即双栈环境)。大部分VPN服务,其默认隧道和路由规则主要针对IPv4流量设计。如果VPN客户端没有正确禁用或接管IPv6流量,那么部分或全部IPv6数据包可能会绕过VPN隧道,直接通过您的真实IPv6地址与外界通信。

危害:任何能够识别IPv6地址的网站或服务(这样的网站越来越多)都可以轻易获取到您的真实公网IPv6地址。由于IPv6地址通常具有唯一性和地理关联性,这比IPv4地址更能精确地定位到您,导致VPN提供的匿名性完全失效。

1.2 DNS泄漏:IPv4/IPv6的双重挑战 #

DNS(域名系统)是将网址(如 google.com)转换为IP地址的服务。VPN的核心功能之一,就是通过其私有的DNS服务器来解析请求,防止您的ISP看到您访问了哪些网站。

- IPv4 DNS泄漏:即使IPv4流量通过VPN,如果系统仍使用ISP提供的DNS服务器,就会发生DNS泄漏。

- IPv6 DNS泄漏:在IPv6环境中,设备除了会分配IPv4 DNS服务器地址,还会分配IPv6 DNS服务器地址(如

2001:4860:4860::8888,这是Google的IPv6 DNS)。如果VPN客户端未强制所有DNS查询(包括IPv6 DNS查询)都走其安全隧道,那么针对IPv6域名或通过IPv6通道发起的DNS查询就可能泄漏给ISP或公共DNS服务商。

1.3 WebRTC泄漏:浏览器层面的隐私杀手 #

WebRTC(网页实时通信)是一项允许浏览器直接进行音视频通话和数据共享的现代技术。为了实现点对点连接,WebRTC API 可以绕过代理设置,直接读取并暴露您设备的本地IP地址,包括IPv4和IPv6地址。即使您完美配置了VPN,一个支持WebRTC的网页(如某些视频聊天网站或测试页面)也可能瞬间揭穿您的伪装。

了解以上风险后,我们可以系统地构建防御体系。接下来的章节将从快连VPN客户端设置出发,逐步深入到操作系统和浏览器层面。

二、 快连VPN客户端核心安全功能配置 #

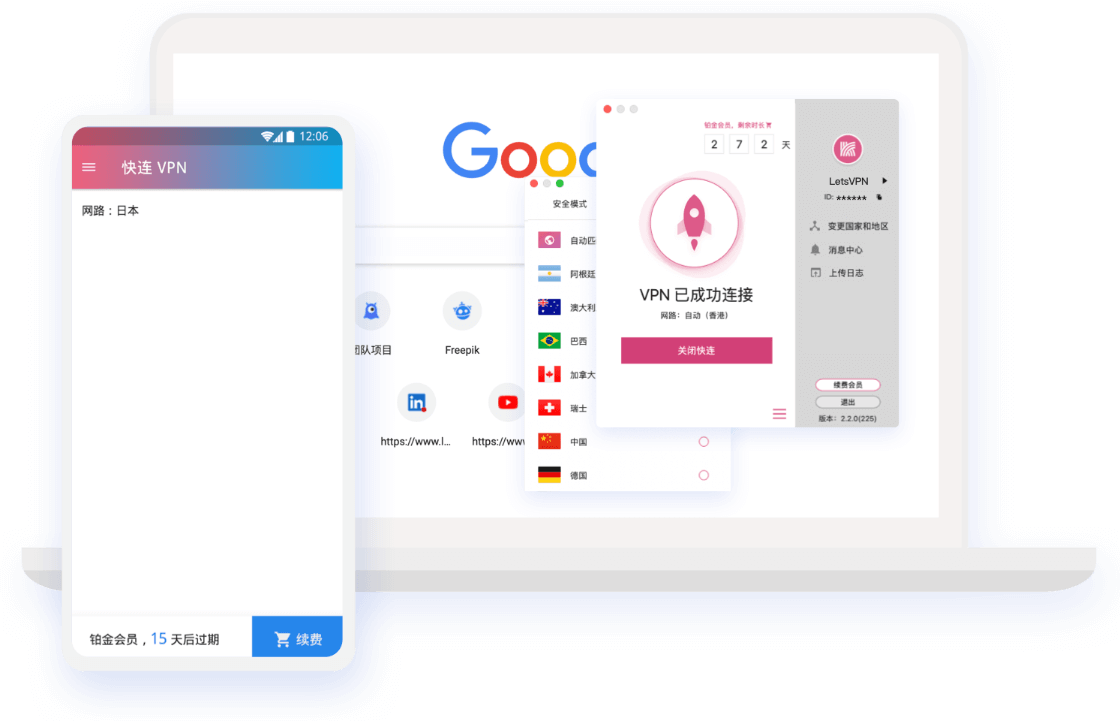

快连VPN客户端内置了多项高级安全功能,是防御泄漏的第一道防线。请确保您使用的是最新版本客户端,以获得最完善的功能支持。

2.1 启用“网络锁”(Kill Switch) #

网络锁是VPN的终极安全保险。其原理是在VPN连接意外中断时,立即切断设备的所有网络连接,防止数据通过未加密的真实网络泄露。

- 位置:在快连VPN客户端设置中,通常位于“安全”、“高级”或“连接”选项下。

- 操作:务必找到并启用“网络锁”、“防火墙”或“Kill Switch”功能。不同平台客户端名称可能略有差异,但其核心功能一致。启用后,您可以尝试手动断开VPN连接,测试网络是否被立即切断。

2.2 配置DNS保护(防DNS泄漏) #

确保所有DNS查询都经由快连VPN的服务器处理。

- 位置:在设置中寻找“DNS”、“隐私”或“网络”相关选项。

- 操作:

- 启用 “使用快连DNS” 或 “防止DNS泄漏” 选项。这通常是最佳选择,因为快连会提供经过优化的安全DNS。

- 对于高级用户,如果选项允许,您可以手动设置自定义的、支持IPv6的隐私DNS,例如

2606:4700:4700::1111(Cloudflare) 或2001:4860:4860::8888(Google),但前提是您必须确认这些DNS查询会通过VPN隧道,否则会造成泄漏。一般建议用户直接使用快连提供的默认DNS设置。

2.3 检查IPv6泄漏防护 #

部分VPN客户端提供了直接的IPv6屏蔽或处理选项。

- 位置:在高级或网络设置中,查找 “禁用IPv6”、“IPv6 Leak Protection” 或 “处理IPv6流量” 等选项。

- 操作:如果存在此类选项,请将其启用。其工作原理是在VPN连接时,于系统层面暂时禁用IPv6协议栈,或创建规则将IPv6流量重定向到VPN的IPv4隧道(即IPv6-in-IPv4隧道)。

请注意:并非所有快连VPN客户端版本都提供图形化的IPv6开关。如果您的客户端没有此选项,也无需担心,我们可以通过操作系统层面的配置来实现更底层的控制。

三、 操作系统级IPv6与DNS加固配置 #

客户端配置是基础,但操作系统层面的设置能提供更深层、更全局的保护。以下分别介绍Windows和macOS系统的关键配置。

3.1 Windows系统高级配置 #

3.1.1 通过适配器设置禁用IPv6(推荐方法) #

这是最有效的方法之一,直接在网络适配器上禁用IPv6,系统全局生效。

- 右键点击系统托盘网络图标,选择 “网络和 Internet 设置”。

- 点击 “高级网络设置” -> “更多网络适配器选项”。

- 右键点击您正在使用的网络连接(如“以太网”或“Wi-Fi”),选择 “属性”。

- 在列表中找到 “Internet 协议版本 6 (TCP/IPv6)”,取消其前面的复选框。

- 点击 “确定” 保存。建议在连接快连VPN之前进行此操作。

3.1.2 配置防火墙高级安全规则(进阶) #

您可以创建出站规则,阻止所有非VPN接口的IPv6流量。

- 搜索并打开 “高级安全 Windows Defender 防火墙”。

- 点击 “出站规则” -> “新建规则”。

- 规则类型选择 “自定义” -> “所有程序”。

- 协议和端口:协议类型选择 “TCPv6”,在“本地端口”和“远程端口”选择“所有端口”。重复此过程,再创建一条规则针对 “UDPv6”。

- 作用域:在“本地IP地址”部分,您可以指定除了快连VPN虚拟网卡(通常名为“Failian”或包含相关字样)IP范围外的所有IPv6地址。在“远程IP地址”选择“任何IP地址”。

- 操作选择 “阻止连接”。

- 根据需要应用配置文件(域、专用、公用),并命名规则(如“阻止 IPv6 非VPN流量”)。

3.2 macOS系统高级配置 #

3.2.1 通过终端命令禁用IPv6 #

macOS可以通过命令行高效地管理网络配置。

- 打开 “终端”(Terminal)。

- 要临时禁用当前活动网卡(如en0)的IPv6,输入:

(将

sudo networksetup -setv6off "Wi-Fi""Wi-Fi"替换为您的网络服务名称,如“以太网”可通过networksetup -listallnetworkservices查看)。 - 此设置为临时性,重启网络服务或电脑后可能恢复。如需更持久,可创建自动化脚本或在连接VPN前执行。

3.2.2 使用pf防火墙屏蔽IPv6(进阶) #

macOS内置的pf防火墙功能强大。

- 编辑pf配置文件:

sudo nano /etc/pf.conf - 在文件末尾添加规则(例如,假设您的VPN隧道接口为

utun0):

此规则意为:阻止所有不是从block out inet6 proto {tcp, udp} from ! (utun0) to anyutun0接口发出的IPv6 TCP和UDP流量。 - 保存文件(Ctrl+O),退出(Ctrl+X)。

- 加载规则:

sudo pfctl -f /etc/pf.conf - 启用pf:

sudo pfctl -e警告:pf配置复杂,错误规则可能导致网络问题。建议高级用户操作,并先备份原文件。

四、 浏览器WebRTC泄漏防护终极方案 #

解决了网络层和传输层泄漏后,我们必须关注应用层,特别是浏览器。以下是针对主流浏览器的配置方法。

4.1 通用解决方案:使用浏览器扩展 #

安装专门屏蔽WebRTC的扩展是最简单有效的方法。

- Chrome/Edge/Brave等Chromium内核浏览器:在扩展商店搜索并安装 “WebRTC Leak Prevent” 或 “WebRTC Control”。安装后,点击扩展图标,选择 “Disable Non-Proxy UDP” 或类似的严格模式。

- Firefox浏览器:Firefox相对Chrome对WebRTC的控制更严格,但仍有泄漏风险。可以安装 “Disable WebRTC” 或 “WebRTC Control” 扩展来彻底禁用。

4.2 浏览器内置设置 #

- Firefox:

- 在地址栏输入

about:config,回车并接受风险。 - 搜索

media.peerconnection.enabled。 - 双击将其值从

true改为false。这将完全禁用WebRTC。

- 在地址栏输入

- Chrome/Edge:高版本Chrome不再提供简单的设置开关,因此强烈推荐使用上述扩展方法。

4.3 隐私浏览模式与脚本拦截 #

- 在进行高度匿名要求的活动时,使用浏览器的 “隐私模式” 或 “无痕模式”,并配合上述扩展。

- 使用脚本拦截器(如 uBlock Origin)可以阻止一些利用WebRTC进行指纹识别的脚本,作为辅助防护。

五、 验证配置:全面的泄漏检测流程 #

完成所有配置后,必须进行严格的测试,确保没有泄漏。请按照以下顺序操作:

- 不连接VPN,进行基线测试:首先,断开任何VPN连接,访问测试网站,记录下您的真实IPv4和IPv6地址、DNS及WebRTC信息。

- 连接快连VPN:连接到您选择的快连VPN服务器节点。

- 进行多轮泄漏测试:打开多个不同的隐私检测网站进行交叉验证。推荐的免费测试网站包括:

- ipleak.net:提供全面的DNS、IPv4/IPv6、WebRTC和Torrent地址检测。重点观察“IPv6地址”和“DNS地址”部分是否显示您的真实信息。

- browserleaks.com/webrtc:专注于WebRTC泄漏检测。

- dnsleaktest.com:进行标准或扩展DNS泄漏测试,确认列出的DNS服务器所在地与您连接的VPN服务器位置一致。

- 解读结果:

- 成功:测试网站显示的IP地址(v4和v6)所在地理位置应与您连接的快连VPN服务器位置一致;DNS服务器也应显示为快连提供的或您指定的隐私DNS;WebRTC部分不应显示您的本地IP。

- 失败:如果出现任何真实IP或ISP的DNS,则说明对应层级的配置未生效,请返回相应章节排查。

六、 高级场景与故障排查 #

6.1 企业或校园网等复杂网络环境 #

在一些配置了复杂IPv6策略的网络中(如使用DHCPv6、SLAAC),可能需要更细致的处理。如果按照上述指南后仍发现泄漏,可以尝试:

- 在快连VPN设置中,尝试切换不同的连接协议(如从默认的LightLink切换到 WireGuard 或 IKEv2),某些协议栈对IPv6的处理更完善。您可以参考我们之前的文章《快连VPN WireGuard协议实战:为何它能带来更低的延迟与更高的速度?》进行协议选择。

- 联系网络管理员,了解网络特定的IPv6配置,或考虑在路由器层级进行VPN连接。

6.2 与智能家居(IoT)和本地服务的兼容性 #

在家庭网络中全局禁用IPv6,可能会影响一些依赖IPv6的智能设备(如某些新型物联网设备)。解决方案是使用 分流功能:

- 利用快连VPN的 “智能分流” 或 “拆分隧道” 功能,将需要本地访问的设备(如NAS、打印机)的IP地址排除在VPN隧道之外。具体配置方法可参见《快连VPN连接后本地服务(如NAS、打印机)访问冲突的解决方案》。

- 在路由器上为这些本地设备配置静态IPv4地址,并确保它们不通过VPN路由。

6.3 配置备份与恢复 #

在对系统网络设置进行重大修改(如禁用IPv6、配置防火墙)前:

- 记录:记录下您修改的所有原始设置。

- 创建还原点(Windows)或 时间机器备份(macOS)。

- 对于防火墙规则,导出规则文件备份。

常见问题解答(FAQ) #

Q1: 我已经启用了快连VPN的“防止DNS泄漏”选项,还需要在操作系统里设置DNS吗? A: 通常不需要。快连VPN客户端的防泄漏功能启用后,会强制系统使用其指定的DNS服务器。在大多数情况下,这已经足够。但如果您在进行DNS泄漏测试时仍然发现问题,可以尝试按照本文第三部分,在操作系统中将网络适配器的DNS手动设置为快连提供的DNS或可信的隐私DNS(如Cloudflare/Google的IPv4地址),并同时清空IPv6 DNS设置。

Q2: 禁用IPv6会影响我的网速或正常上网吗? A: 在目前IPv4与IPv6共存的“双栈”过渡期,绝大部分网站和服务都同时支持IPv4和IPv6。禁用IPv6后,您的设备将仅通过IPv4访问网络,这不会对您访问绝大多数网站(如Google, YouTube, Netflix等)的速度和体验产生任何可感知的影响。实际上,这可以避免因IPv6路由不佳导致的潜在连接问题。只有当某个服务或网站仅支持IPv6时(目前极为罕见),您才无法访问。

Q3: 使用浏览器扩展禁用WebRTC,会不会影响我需要用的在线会议或网页聊天功能? A: 会。WebRTC正是为网页视频通话、语音聊天等实时通信功能而生的技术。彻底禁用WebRTC后,您将无法直接在浏览器中使用Google Meet、Discord网页版、某些在线客服系统等需要音视频传输的功能。解决方案是:使用 “WebRTC Control” 这类可以按需开关的扩展。在日常浏览时保持禁用状态;当需要用到相关功能时,临时将扩展设置为“默认启用”或将其关闭。

Q4: 我按照指南测试后,依然显示有IPv6地址,但地址看起来不像我的真实IP,这是泄漏吗?

A: 不一定。您需要仔细辨别这个IPv6地址的性质。如果这个IPv6地址属于私有地址范围(如以 fe80:: 开头的链路本地地址),那么它不是泄漏,它仅在您的本地网络(如家庭Wi-Fi内)有效,互联网无法通过此地址定位您。测试网站显示此类地址是正常的。真正的公网IPv6泄漏,显示的地址通常以 2001:、2400:、2a00: 等开头。如果不确定,可以对比断开VPN时的测试结果。

Q5: 手机(iOS/Android)上的快连VPN也需要进行这么复杂的配置吗? A: 移动端的网络栈相对封闭,管理更为严格。通常,一个设计良好的VPN客户端(如快连VPN移动版)会通过系统的VPN API更有效地接管所有网络流量,包括IPv6。因此,在移动设备上发生泄漏的风险通常低于桌面系统。您首要应确保在《快连VPN手机版下载》并安装最新版应用,并开启应用内的“安全防护”或类似选项。然后,同样使用手机浏览器访问ipleak.net等网站进行测试验证。如果发现问题,再考虑查阅设备相关的具体高级设置。

结语 #

在IPv6浪潮不可逆转的今天,主动了解和配置相关的VPN安全设置,是每位注重隐私用户的必修课。本文提供的从快连VPN客户端、到操作系统、再到浏览器的全方位配置指南,旨在为您构建一个深度防御体系,确保在任何网络环境下,您的真实身份和位置信息都能得到有效保护。

安全是一个持续的过程,而非一劳永逸的设置。我们建议您:

- 定期复查:在重大系统更新、快连VPN客户端升级或更换网络环境后,重新运行泄漏测试。

- 保持更新:始终使用快连VPN官方提供的最新版本客户端,以获取最新的安全补丁和功能优化。

- 深化认知:隐私保护涉及多层知识。如果您对VPN的底层技术原理感兴趣,可以进一步阅读《快连VPN的隐私政策与技术白皮书解读:零日志承诺的实践与验证》来深入了解服务提供商的承诺与实现。

通过将本文的实操步骤融入您的数字生活惯例,您可以 confidently(充满信心地)拥抱IPv6的未来,而无惧其带来的隐私挑战。快连VPN的强大功能,结合用户明智的配置,将成为您在广阔且复杂的网络空间中自由、安全航行的坚实保障。